Hace unas pocas semanas saltó la noticia de un nuevo virus de tipo ransomware llamado WannaCrypt que paralizó la sede de Telefónica en Madrid, el sistema de salud británico y el ministerio del interior ruso.

No es la primera vez que un ataque de estas características se produce, pero esta vez ha sido especialmente mediático por las medidas que tomaron varias compañías al mandar a sus trabajadores directamente a casa y ordenar el apagado de todos los ordenadores en red.

¿CÓMO FUNCIONA ESTE MALWARE?

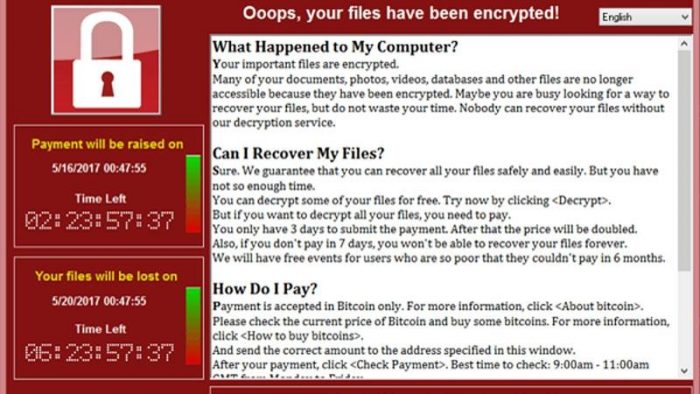

WannaCrypt realiza un secuestro de los datos, los encripta y posteriormente pide un rescate que se va duplicando con el tiempo. Sin embargo el efectuar el pago de esta cantidad no nos garantiza la recuperación de los archivos porque además de alentar que se repitan estos ataques, la posibilidad de recuperación es aproximadamente del 40% en el mejor de los casos.

Este tipo de virus cuando lo ejecutamos no provoca daños demasiado ostensibles en un primer momento e incluso puede pasar como una aplicación ordinaria, es el ataque más frecuente en un 75% de los casos.

El ramsoware es el virus más común cuando un haker quiere secuestrar los datos de una empresa .Normalmente el procedimiento pasa por exigir el pago en dinero digital o bitcoins, ya que estas transacciones son más difíciles de rastrear. Las formas de infiltración al sistema son variadas y bastante simples, el malware puede ejecutarse a través de la apertura de un correo electrónico, una factura o cualquier otro documento de uso común que se trasmita de manera online. También se han dado casos de infección a través de la intranet, ya que los piratas informáticos tienen a su disposición gran variedad de estrategias y programas que lo permiten, en este caso se aseguran de una distribución masiva por este medio.

¿CÓMO PUEDO EVITARLO?

Lo primero es formar debidamente a nuestros empleados para que no ejecuten programas sospechosos a pesar de que hayamos tomado las medidas de seguridad oportunas. En el caso de que la infección ya se haya producido, es necesario desconectar todos los equipos de la red para no se extienda. Si ya hemos perdido los datos podemos intentar recuperarlos contactando con servicio de seguridad e industria (CERTSI) que proporciona asistencia gratuita para analizar y descifrar ciertos tipos de ransomware. Puede contactar con ellos a través del correo incidencias@certsi.es .

Pero lo mejor es prevenir y para ello es necesario que realicemos copias de seguridad en varios discos duros, incluido uno que no esté conectado para impedir que también pueda ser encriptado.

Sabemos que realizar estas labores de prevención conllevan tiempo y no es precisamente un factor que sobre en las pequeñas y medianas empresas, pero todos los negocios son vulnerables independientemente de su tamaño o actividad y este simple gesto nos puede ahorrar muchos disgustos en un futuro.

Para terminar es importante tener todos los equipos actualizados, puesto que este último ataque ha provocado que Microsoft haya publicado un parche que evita que la infección se extienda y esto puede ser un factor que marque la diferencia para evitar replicar el pasado suceso.

Deja una respuesta